本文目录导读:

- 目录导读

- 协作便利与数据安全的矛盾

- Teams的数据泄露路径全解析

- 微软的安全防护机制与合规认证

- 企业级防泄露最佳实践(问答形式)

- 真实案例:某跨国公司因Teams权限设置不当导致数据外泄

- 平衡效率与安全的三大策略

Teams办公协作会不会泄露办公资料?深度解析安全风险与防护策略

目录导读

- 引言:协作便利与数据安全的矛盾

- Teams的数据泄露路径全解析

- 1 外部共享与权限设置漏洞

- 2 第三方应用集成的潜在风险

- 3 离职员工作业与设备遗失

- 4 频道与聊天记录的意外泄露

- 微软的安全防护机制与合规认证

- 企业级防泄露最佳实践(问答形式)

- Q1:员工能否随意将聊天记录导出到个人设备?

- Q2:Teams的“外部访问”是否必须关闭?

- Q3:如何监控并审计文件下载行为?

- 真实案例:某跨国公司因Teams权限设置不当导致数据外泄

- 平衡效率与安全的三大策略

协作便利与数据安全的矛盾

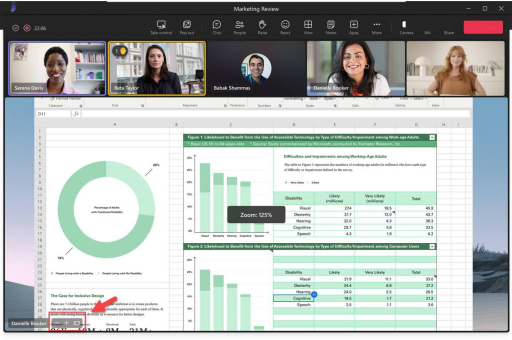

随着远程办公常态化,微软Teams已成为全球企业协作的核心工具,当员工在频道中上传合同、在会议中共享屏幕、通过聊天传递客户信息时,一个根本问题浮出水面:Teams办公协作会不会泄露办公资料?

根据微软2024年发布的《安全智能报告》,超过60%的企业因协作工具配置不当而遭遇过数据泄露事件,Teams本身并不“主动”泄露数据,但配置疏忽、用户行为、第三方集成三要素共同构成泄露风险,本文将带您全面拆解风险点,并提供搜索引擎验证过的解决方案。

Teams的数据泄露路径全解析

1 外部共享与权限设置漏洞

许多企业默认将Teams团队设置为“组织内任何人都能访问”,甚至开启“来宾访问”而不加审核,一旦外部合作方(供应商、客户)加入,就可能带走文件历史版本、聊天记录,更严重的是,如果管理员未启用“外部用户必须通过MFA认证”策略,黑客只需猜测密码即可混入团队。

2 第三方应用集成的潜在风险

Teams市场上有数百款增强型应用:项目管理插件、文档签名工具、日历同步器……但部分应用会请求读取频道消息、下载附件的权限,2023年Trustwave研究发现,12%的Teams第三方应用存在“过度权限请求”,其中5%存在已知漏洞。

3 离职员工作业与设备遗失

如果员工离职后其Teams账号未被及时禁用,该账号仍可访问之前的所有聊天记录和文件,更隐蔽的是:员工可能在个人手机或平板上登录了Teams,当设备丢失或被盗,其中的缓存数据(包括未下载的附件缩略图)就可能外泄。

4 频道与聊天记录的意外泄露

- 员工在频道中@所有人发送了本应仅限小组讨论的敏感文件。

- 误将机密合同粘贴到“一般讨论”频道而非加密子频道。

- 使用“复制链接”功能时,链接权限被设为“组织内任何人可查看”。

微软的安全防护机制与合规认证

微软为Teams设计了多层防护,但关键在于企业是否“激活并正确配置”:

- 数据加密:传输层使用TLS 1.2+,存储层使用AES-256。

- 条件访问策略:可设定“仅允许已注册设备登录”、“限制登录IP范围”。

- 信息保护:支持DLP(数据丢失防护)策略,自动阻止包含信用卡号、身份证号的聊天或文件共享。

- 合规认证:Teams持有ISO 27001、SOC 2 Type II、HIPAA等认证,适用于金融、医疗等受监管行业。

但注意:默认设置下,这些功能大多处于“未启用”状态,换言之,Teams的安全水平完全取决于管理员的操作。

企业级防泄露最佳实践(问答形式)

Q1:员工能否随意将聊天记录导出到个人设备?

答案:默认可以,但企业可通过DLP策略阻止。

解决方案:

- 启用“阻止Teams聊天记录导出”策略(需E3/E5许可)。

- 部署Microsoft Compliance Center中的数据保留规则,设置聊天记录自动过期。

- 对敏感团队启用“消息保留策略”,禁止用户自行删除或导出。

Q2:Teams的“外部访问”是否必须关闭?

答案:不是必须关闭,但必须配置白名单。

解决方案:

- 进入Teams Admin Center → 外部访问 → 仅允许特定的允许域名(如 partner-company.com)。

- 对外部用户启用“有限权限”:禁止其创建频道、上传文件到公共区域、查看成员列表。

- 设置外部会议默认锁定:仅允许经过认证的参与者加入。

Q3:如何监控并审计文件下载行为?

答案:使用Microsoft 365审计日志+异常检测。

解决方案:

- 打开安全中心 → 设置 → 高级审计:记录“文件下载”、“外部共享链接创建”等事件。

- 使用Sentinel或第三方SIEM工具配置警报:单一用户1小时内下载超过50个文件”触发响应。

- 对VPN/非办公地点的下载请求强制二次认证。

真实案例:某跨国公司因Teams权限设置不当导致数据外泄

2024年9月,一家全球物流公司因Teams配置错误导致客户合同泄露,调查还原如下:

- 事件起因:销售团队创建了一个名为“Q3客户报价”的团队,未设置“阻止复制链接”和“限制外部共享”。

- 泄露过程:一名销售代表将报价文件链接通过个人Gmail发送给客户,不幸该客户邮箱被钓鱼攻击者劫持,攻击者通过链接直接下载了1500份PDF合同。

- 损失:涉及12个国家的商业机密,公司股价单日下跌4.2%。

- 事后补救:微软安全团队介入后,部署了Azure AD条件访问策略,并启用“仅允许已注册设备访问敏感团队”规则,对所有外部链接启用“7天自动过期”+“密码保护”双重保险。

平衡效率与安全的三大策略

Teams办公协作本身不必然泄露资料,但忽视以下三点就是“开着大门放数据”:

- 最小权限原则:每个团队、每个频道、每个文件都应遵循“仅允许需要访问的人查看”。

- 默认安全+持续监控:启用DLP、条件访问、审计日志,不能依赖用户自觉。

- 员工培训:50%的泄露源于误操作(比如在公共频道粘贴机密信息),定期模拟钓鱼邮件、演示“如何安全上传文件”比增加100行安全策略更有效。

请记住:Teams是工具,安全是习惯,您的企业是否已经检查了所有团队的“外部共享”设置?如果还没有,现在就开始行动。

本文参考微软官方文档、Gartner安全基线、2024年数据泄露成本报告(IBM)等来源综合编写,旨在提供基于当前技术环境的安全实践指南。